Tag: sviluppatore

Il 33% dei siti in HTTPS vulnerabili ad attacchi Drown

Gli esperti di sicurezza hanno dimostrato l’efficacia di un attacco, chiamato DROWN attack, che minaccia più di 11 milioni di siti sul web.

Gli esperti...

Cosa sono gli algoritmi cifratura a blocchi e a cosa servono?

Ogni giorno utilizziamo in modo inconsapevole un gran numero di applicazioni che utilizzano i principali algoritmi di cifratura nei modalità più disparate.

In passato abbiamo...

Off-the-record (OTR) protocol, messaggistica sicura e dintorni

Off-the-Record Messaging (OTR) è un protocollo per la messa in sicurezza delle comunicazioni attraverso servizi di messaggistica istantanea attraverso meccanismi di crittografia.

Le peggiori password del 2015

Lo aspettavamo con ansia confidando in buone notizie, ed invece il quinto rapporto annuale pubblicato da SplashData, dal titolo "Worst Passwords of 2015" non ci fornisce motivi per essere sereni … anzi!

Un gruppo di esperti ha scoperto due falle nel protocollo OAuth...

Un gruppo di esperti ha scoperto due falle di sicurezza nel protocollo di autenticazione OAuth 2.0 che potrebbero consentire ad un attaccante di rubare impersonare...

End-to-end encryption – cosa è e perché è di ostacolo alle...

Di recente si è spesso parlato di end-to-end encryption in concomitanza dei recenti attacchi terroristici compiuti dai militanti dell’ISIS.

Imperfezioni nelle nano strutture aprono le porte ad una autenticazione totalmente...

Come più volte evidenziato i processi di autenticazione sono un fondamento sul quale poggia ogni infrastruttura informatica, è chiaro che la loro progettazione riveste un...

PGP per protezione delle email, ancora poco usabile per troppi!

La posta elettronica oggi rappresenta uno strumento indispensabile per privati cittadini ed aziende, le nostre caselle di posta sono i crocevia di una quantità...

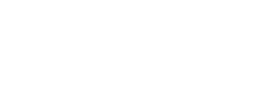

KeeFarce, talvolta anche il password manager non può proteggerci

Abbiamo discusso molte volte della necessità di adottare password robuste e differenti per ciascun servizio web cui accediamo, in questo modo possiamo ridurre la...

Sicurezza delle password aziendali. Qualche suggerimento utile.

In genere, quando chiediamo ad un reparto IT quali sono le best practices per la sicurezza delle password, ci viene consigliato di scegliere codici complessi, di non riutilizzare mai...

Il Dipartimento della Difesa Americano utilizza ancora certificati basati su SHA

La notizia è davvero disarmante, proprio mentre la comunità scientifica allerta sui rischi connessi all’utilizzo di certificati basati sul’algoritmo di hashing SHA-1 giunge la...

Novità in casa Yahoo. Con Account Key via le password dalle...

Nei giorni scorsi Yahoo ha annunciato il lancio di Yahoo Account Key, un nuovo servizio che consentirà agli utenti dell'app Yahoo Mail di fare...